世界の脅威インテリジェンス市場(2024 – 2030):ソリューション別、サービス別、用途別、業種別、地域別分析レポート

市場概要

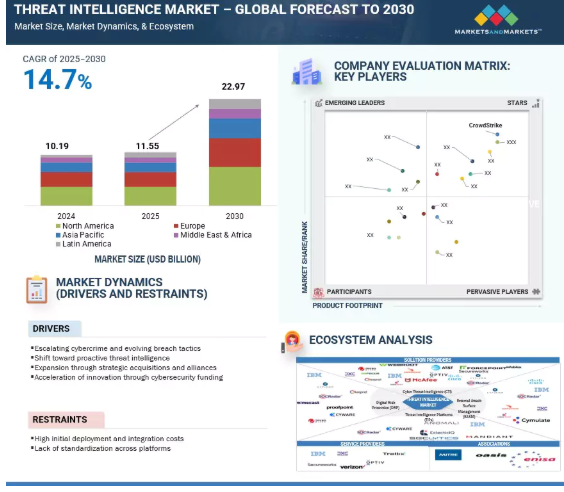

脅威インテリジェンスの市場規模は2025年に115.5億米ドルと推定され、予測期間中の年平均成長率は14.7%で2030年には229.7億米ドルに達すると予測されています。ブロックチェーンに対応したマネーロンダリングや詐欺など、暗号通貨関連の犯罪の蔓延が拡大していることから、組織は追跡と分析のための高度な脅威インテリジェンスツールの導入を推進しています。これらのソリューションにより、セキュリティチームはウォレット、取引所、ダークウェブ・フォーラムの暗号トランザクションをリアルタイムで監視し、隠れた詐欺パターンを発見し、疑わしい活動を潜在的なサイバー犯罪者に結び付けることができます。同時に、GDPR、CCPA、NIS2、DORAなどの厳しい規制の枠組みにより、企業はサイバーセキュリティの全体的な態勢を強化しながらコンプライアンスを確保する脅威インテリジェンス・プラットフォームへの投資を余儀なくされています。

ジェネレーティブAI(Gen AI)は、新たな脅威の迅速な検知、膨大なデータセットの分析の自動化、高度にコンテキスト化された脅威レポートのリアルタイム生成を可能にすることで、脅威インテリジェンス市場を変革しています。潜在的な攻撃シナリオをシミュレートし、脅威行為者の行動を予測する能力は、プロアクティブな防御戦略を強化します。さらに、Gen AIを搭載したツールは、インシデント対応の効率を改善し、アナリストの作業負荷を軽減することで、企業は高度化するサイバー攻撃に先手を打つことができます。

ドライバー 激化するサイバー犯罪と進化する侵害戦術

サイバー犯罪の高度化と執拗化は、高度な脅威インテリジェンス・ソリューションに対する需要を大きく促進しています。CrowdStrikeの2024年レポートによると、ハンズオンキーボードによる侵入は55%増加し、その86%をサイバー犯罪者が占めています。ヘルスケア分野への攻撃は75%急増し、テクノロジー分野は7年連続で最も標的とされています。また、内部システムへの侵入を試みるFAMOUS CHOLLIMAの工作員が100社以上の企業に応募するなど、内部脅威も激化しています。このような標的型侵入のエスカレートは、広範なデータ漏えいの一因となっています。Ontinue社の2024年レポートでは、X社、T-Mobile社、TIGO社に対する大規模な攻撃を取り上げています。2024年に公表された英国選挙管理委員会の情報漏えいは、パッチが適用されていないシステムにより4,000万人に影響を与えました。MOVEit攻撃やGoAnywhere攻撃など、Clopに関連するランサムウェアのインシデントは、被害の規模をさらに示しています。2024年までに、データ侵害の平均コストは445万米ドルに達します。攻撃戦略は急速に進化し続けています。2024年、Quad7ボットネットはインフラを拡張し、よりステルス性の高い回避技術を採用しました。2025年初頭、Cato CTRLは、ChatGPT-4oや同様のツールのセキュリティ制限を回避してChromeベースの情報窃取ツールを作成するために、ジェネレーティブAIジェイルブレイクがどのように使用されているかを明らかにしました。このような動きにより、企業は自動化と機械学習を活用した早期侵害検知、行動分析、インサイダーリスク監視を提供する脅威インテリジェンス・ソリューションの導入を進めています。

制約:初期導入コストと統合コストの高さ

特に中堅・中小企業(SMB)では、高い初期導入コストと統合コストが脅威インテリジェンス・ソリューション導入の大きな障壁となっています。プログラムの導入には通常、市販の脅威フィード、高度な分析プラットフォーム、SIEM や SOAR などの既存のセキュリティ・ツールとの統合、熟練したサイバーセキュリティ担当者の雇用やトレーニングなど、複数のコンポーネントへの投資が必要です。特に、リアルタイム分析の実装、脅威対応の自動化、脅威インテリジェンスのクラウド、エンドポイント、ネットワーク環境への同時統合を目指す場合、これらのコストはあっという間に膨れ上がります。さらに、多くのソリューションでは、継続的なサブスクリプション、ライセンス料、定期的なアップグレードが必要なため、限られたセキュリティ予算が圧迫されます。小規模な組織向けに調整されたバンドル型やモジュール型のソリューションがないため、アクセシビリティのギャップがさらに広がっています。その結果、プロアクティブなセキュリティの必要性が高まっているにもかかわらず、多くの中小企業は、導入が遅れたり、限定的で効果の低いツールに手を出したりして、高度な脅威に対して脆弱なままになっています。

チャンス 接続装置の拡大とIoTリスク

IoT装置の普及により、攻撃対象は大幅に拡大しました。Verizonの2024 Mobile Security Indexによると、95%の組織と96%の重要インフラ企業がIoTを導入しており、潜在的な攻撃対象が大幅に拡大しています。これらの装置の多くは古いファームウェアで動作しているため、標的になりやすい。例えば、中国に関連するFlax Typhoonグループは、Raptor Trainボットネットを運用し、全世界で26万台以上のルーターとIPカメラに感染しました。またZscalerは、2023年におけるIoT攻撃の36.9%が製造業を標的としていると報告しています。さらにチェック・ポイントは、Androgh0stボットネットがエネルギーおよび輸送システム全体のパッチ未適用の装置を積極的に悪用していることを強調しました。これらの事件は、多様で脆弱な IoT 環境を保護するために、堅牢でリアルタイムの脅威インテリジェンスが急務であることを反映しています。

脅威がより高度になるにつれ、民間部門と公的部門の両方がサイバーセキュリティへの投資を加速させています。アメリカ司法省は2024年にRaptor Trainボットネットを取り締まり、法執行の強化に努めています。一方、重要インフラ企業の89%は、サイバーセキュリティへの支出を増加させる予定であると回答しており、部門を問わず緊急性が高まっています。このことは、脅威インテリジェンス・プロバイダーにとって、行動分析やリアルタイム検知ツールなど、IoTに特化したソリューションを開発する大きなチャンスとなります。攻撃の頻度と複雑性が高まるにつれ、実行可能でセクターごとにカスタマイズされた脅威インテリジェンスに対する需要は拡大し続け、脅威インテリジェンスは極めて重要な成長分野となっています。

課題 膨大なデータの管理

ログは、さまざまなオペレーティング・システム(OS)、アプリケーション、その他のエンドポイント装置から自動的に生成・記録されるイベントのタイムスタンプ付き文書です。IT専門家によって生成されたデータは、課題と機会の両方をもたらします。ベンダーにとっての主な課題は、大量の非構造化データを管理することです。一方、機会とは、データを実用的な洞察に変え、ビジネスや組織に有意義な影響を与えることです。

主要企業・市場シェア

すべてのソフトウェアアプリケーションとシステムは、ログファイルを生成するように仮想的にプログラムされています。したがって、ログ分析はセキュリティの可視性を提供するために非常に重要です。ネットワーク装置の複雑化と増加に伴い、大量のログ・エントリが生成されます。IT管理ソフトウェア会社のIpswitchによると、様々なネットワーク装置から1日に約10,000件のログ・エントリが生成されています。また、中堅企業では1日あたり約4GBのログデータが生成されるという調査結果も発表されています。企業は、データ収集の自動化、非構造化ログの正規化、異常検知のためのAI主導型分析の適用など、PCI-Cloudベースのログ管理および脅威インテリジェンス・プラットフォームによって、コンプライアンスを大幅に強化し、リアルタイムの脅威可視性を向上させることができるなど、規制への準拠を迫られています。組織が生のログデータを、高度化するサイバーリスクに対するプロアクティブな防御戦略に変換できるようになるため、脅威インテリジェンス市場の成長の原動力となることが期待されます。

脅威インテリジェンス市場のエコシステムは、ソリューションプロバイダー、サービスプロバイダー、団体を統合し、包括的なサイバーセキュリティ機能を提供します。

ソリューション別では、EASM分野が予測期間中に最も速い速度で成長すると予測されています。

外部攻撃サーフェス管理(EASM)は、ドメイン、IPアドレス、クラウドリソース、公開アプリケーションなど、組織のインターネットに面した資産を継続的に発見、監視、分析する脅威インテリジェンスソリューションです。デジタルフットプリントをマッピングすることで、攻撃者の潜在的な侵入口となり得る未知の資産、管理されていない資産、設定ミスの資産を特定します。セキュリティチームは、シャドーIT、期限切れの証明書、脆弱なサービスなどのエクスポージャに関するアラートをリアルタイムで取得し、是正の優先順位を決定して侵害リスクを低減することができます。このようなプロアクティブな可視化により、規制コンプライアンスが強化されるだけでなく、外部からの脅威に対する耐性も強化されます。企業がデジタルトランスフォーメーションを加速し、クラウドやサードパーティのエコシステムを拡大する中、EASMソリューションの採用は、攻撃サーフェスを最小化し、脅威インテリジェンスの統合を改善し、インテリジェンス主導の迅速な意思決定を可能にするという緊急のニーズに対応することで、市場の成長を促進しています。

業種別では、IT・ITeS分野が予測期間中に最大の市場シェアを占めると推定されます。

IT・ITeS分野では、脅威インテリジェンスは、急速に進化するサイバー脅威の状況に対して、膨大なデジタルインフラ、機密性の高い顧客データ、事業継続性を保護する上で中心的な役割を果たしています。組織は分散環境で大量の情報を管理しているため、この分野はランサムウェア、フィッシング・キャンペーン、内部脅威、高度な持続的攻撃の格好の標的となっています。脅威インテリジェンスにより、ITおよびITサービス企業は、悪意のある活動をプロアクティブに検出し、攻撃パターンを監視し、インシデント対応をリアルタイムで強化することができます。クラウド・サービス、リモート・ワーク・モデル、AI による自動化への依存の高まりにより、エンドポイント、ネットワーク、マルチクラウドのエコシステムを保護するための、状況に応じた実用的なインテリジェンスの必要性がさらに高まっています。チェック・ポイントがTorqのAI駆動型HyperSOCプラットフォームを採用したことで、アラートのトリアージと対処が自動化され、アラートによる疲労が軽減され、SOCの効率が向上し、全体的なセキュリティ態勢が強化されました。先進的な脅威インテリジェンス・プラットフォームを採用し、インテリジェンス共有コミュニティに参加することで、ITおよびITeSプロバイダーは自社の業務を保護するだけでなく、世界中の顧客に付加価値サービスとしてサイバーセキュリティの回復力強化を提供しています。

北米の脅威インテリジェンス市場は、深刻化するサイバー脅威と規制当局の取り組み強化を背景に、力強い成長を遂げています。チェック・ポイント・リサーチによると、同地域の企業が2024年第3四半期に直面したサイバー攻撃は1週間あたり平均1,298件と、前年同期比で55%増加し、ランサムウェアのインシデント件数は世界全体の57%を占めました。この急増により、企業も政府機関も、リアルタイムの検知、迅速なインシデント対応、脅威の正確な帰属を実現するための高度なインテリジェンス・プラットフォームの導入を迫られています。2025年3月、アメリカ政府はCIRCIA(Cyber Incident Reporting for Critical Infrastructure Act)を2025年後半に施行し、30万を超える事業体に対して72時間以内のインシデント報告を義務付けると発表しました。2025年1月には、連邦政府の行政命令により、CISA、DoD、DHS、NSAなどの機関は、AI固有の脆弱性を特定する機能を含むAI主導の脅威検知システムを2025年11月までに導入することが義務付けられました。一方、2024年8月には、カナダ当局がスピアフィッシングや認証情報の窃取に使用されていたAPT28に関連する大規模なボットネットを破壊し、この地域の積極的な防衛態勢を浮き彫りにしました。こうした動きは、地政学的なサイバー脅威の高まりと相まって、実用的な脅威インテリジェンスに対する需要を押し上げています。IBM Security、CrowdStrike、Palo Alto Networks、Mandiant、Trellix、Cisco Systems、Fortinetなどの大手ベンダーは、AIを活用した分析、クラウドネイティブの脅威フィード、業種に合わせたソリューションを通じてこの勢いに乗っており、脅威インテリジェンスソリューションの重要な成長拠点としての北米の地位を確固たるものにしています。

2025年7月、Resecurityはイラクのサイバーイベント対応チーム(IQ-CERT)と提携し、国のサイバーセキュリティと脅威インテリジェンスを推進しました。

2025年3月、Stellar CyberはWithSecureと提携し、企業向けに強化された統合脅威検知・対応機能を提供します。この協業は、ステラサイバーのAIと自動化を推進するオープンなSecOpsプラットフォームと、WithSecureの高度なエンドポイント保護と脅威インテリジェンスの専門知識を組み合わせることで、企業がセキュリティ運用を効率化し、脅威により迅速かつ効果的に対応できるようにするものです。

チェック・ポイントは2025年3月、カルダノと提携し、同社のブロックチェーン・ソリューションにリアルタイムの脅威インテリジェンスを統合することで、スマート・コントラクト、デジタル資産、トランザクションのセキュリティを強化しました。このソリューションは、AIによる監視と自動化された防御機能によってサイバー脅威を検知・防止し、機関や企業のユーザーの信頼性を高めます。

2025年1月、シスコはSplunkの脅威検知とエンジニアリングのロードマップを強化するため、脅威検知とエンジニアリングのプラットフォームであるSnapAttackを買収しました。SnapAttack のライフサイクルソリューションは、セキュリティコンテンツの作成、検証、展開を合理化し、SIEM の近代化と Splunk Enterprise Security へのシームレスな移行を支援します。この買収により、Cisco は脅威の検出とエンジニアリングに深い専門知識を持つ熟練したチームを獲得しました。

脅威インテリジェンス市場のトップ企業リスト

脅威インテリジェンス市場は、幅広い地域で事業を展開する少数の大手企業によって支配されています。脅威インテリジェンス市場の主要プレイヤーは以下の通りです。

Palo Alto Networks (US)

Cisco (US)

Check Point (Israel)

CrowdStrike (US)

IBM (US)

Recorded Future (US)

Google (US)

Flashpoint (US)

Group-IB (Singapore)

Kaspersky (Russia)

Trellix (US)

Rapid7 (US)

Fortinet (US)

ReliaQuest (US)

CPX (UAE)

ZeroFox (US)

Orange (France)

Anomali (US)

Resecurity (US)

Help AG (UAE)

Gatewatcher (France)

Cyble (US)

Cyberint (Israel)

SOCRadar (US)

ThreatConnect (US)

ThreatQuotient (US)

Quontelligence (Netherlands)

ThreatMon (Turkey)

Security Pact (France)

Securium Solutions (India)

【目次】

はじめに

1

1.1 調査目的

1.2 市場の定義

1.3 調査範囲 市場セグメンテーションの包含と除外

1.4 考慮した年

1.5 通貨

1.6 利害関係者

1.7 変化のまとめ

調査方法

2

2.1 調査データ セカンダリーデータ- 主なセカンダリーソース- セカンダリーソースからの主要データ プライマリーデータ- 専門家へのプライマリーインタビュー- プライマリーソースからの主要データ- 主要業界インサイト- プライマリーの内訳

2.2 市場規模の推定 TOP-DOWN APPROACH- トップダウン分析による市場シェア獲得のアプローチ BOTTOM-UP APPROACH- ボトムアップ分析による市場シェア獲得のアプローチ

2.3 データ三角測量

2.4 市場予測

2.5 リサーチの前提

2.6 調査の限界

エグゼクティブサマリー

3

プレミアムインサイト

4

4.1 脅威インテリジェンス市場における魅力的な機会

4.2 脅威インテリジェンス市場:オファリング別、2025-2030年

4.3 脅威インテリジェンス市場:用途別、2025-2030年

4.4 脅威インテリジェンス市場:展開形態別、2025-2030年

4.5 脅威インテリジェンス市場:組織規模別、2025-2030年

4.6 脅威インテリジェンス市場:上位3業種・地域別シェア、2025年-2030年

4.7 脅威インテリジェンス市場の投資シナリオ

市場概要と業界動向

5

5.1 はじめに

5.2 市場ダイナミクス 推進要因 阻害要因 機会 課題

5.3 ポーターの5つの力分析 供給者の交渉力 新規参入の脅威 代替品の脅威 買い手の交渉力 ライバルの激しさ

5.4 エコシステム分析

5.5 バリューチェーン分析

5.6 関税と規制の状況 関税データ(HSコード:8471) – ネットワークセキュリティハードウェア 規制機関、政府機関、その他の組織 主要規制

5.7 価格分析 主要企業別ソリューションの平均販売価格動向(2024年) オファリング別疾患別価格分析(2024年)

5.8 貿易分析(2020~2024年) 輸出シナリオ 輸入シナリオ

5.9 技術分析 主要技術- 構造化脅威情報表現(STIX)- 信頼された自動指標情報交換(TAXII)- 危殆化指標(IOC)フィード- 人工知能と機械学習 ディープパケットインスペクション(DPI)- エンドポイントテレメトリー収集- ネットワークトラフィック分析(NTA) 隣接技術- ユーザーとエンティティの行動分析(UEBA)- 量子レジリエント暗号- 脅威の欺瞞とハニーポット計装

5.10 特許分析 主要特許リスト

5.11 ケーススタディ ケーススタディ1 ケーススタディ2 ケーススタディ3

5.12 主要ステークホルダーと購入基準 購入プロセスにおける主要ステークホルダー 購入基準

5.13 2025-26年の主要会議とイベント

5.14 投資と資金調達のシナリオ

5.15 AI/ジェネレーティブAIの影響 脅威インテリジェンス市場におけるトップユースケースと市場の可能性

5.16 顧客のビジネスに影響を与えるトレンド/混乱

5.17 ブロックチェーン市場へのトランプ関税の影響 主要関税率の紹介 価格の影響分析 各地域への主要な影響 – アメリカ、ヨーロッパ、アジア太平洋 エンドユーザー別産業への影響

5.18 脅威インテリジェンスにおけるaiの世界的動向 脅威インテリジェンス市場におけるaiの導入促進要因 AIを活用した脅威インテリジェンスへの投資と資金調達の状況

脅威インテリジェンス市場、提供製品別

6

6.1 オファリングの導入 脅威インテリジェンス市場の促進要因

6.2 ソリューション 脅威インテリジェンスプラットフォーム(TIPS) SIEM/SOAR インテグレーション 脅威フィードアグリゲータ-商用-オープンソース マルウェア/脆弱性ツール 脅威エンリッチメントAPIS デジタルリスクプロテクション(DRP) 外部攻撃サーフェス管理(EASM)

6.3 サービス プロフェッショナルサービス – 設計、統合、展開 – コンサルティング&アドバイザリーサービス – リスク評価と脅威ハンティング – トレーニング&サポート マネージドサービス – マネージドディテクション&レスポンス(MDR) – サービスとしての脅威インテリジェンス(TIaaS)

脅威インテリジェンス市場、用途別

7

7.1 導入用途:脅威インテリジェンス市場の促進要因

7.2 デジタルリスクとブランド保護

7.3 詐欺・金融犯罪の検知

7.4 脅威ヒューティング

7.5 インシデント対応

7.6 内部脅威の検知

7.7 リスク&コンプライアンス管理

7.8 その他(脆弱性インテリジェンスとサードパーティインテリジェンス)

脅威インテリジェンス市場、種類別(質的)

8

8.1 導入タイプ: 脅威インテリジェンス市場の促進要因

8.2 戦略型

8.3 作戦的

8.4 戦術的

8.5 技術的

脅威インテリジェンス市場、展開モード別

9

9.1 導入展開モード 脅威インテリジェンス市場の促進要因

9.2 オンプレミス

9.3 クラウド

9.4 ハイブリッド型脅威インテリジェンス市場:組織規模別

脅威インテリジェンス市場:組織規模別

10

10.1 組織規模別:脅威インテリジェンス市場の促進要因

10.2 中小企業(SMES)

10.3 大企業

脅威インテリジェンス市場:業種別

11

11.1 導入 垂直市場:脅威インテリジェンス市場の促進要因

11.2 銀行、金融サービス、保険(Bfsi)

11.3 政府機関

11.4 防衛・情報

11.5 ヘルスケア

11.6 小売

11.7 旅行、航空、ロジスティクス

11.8 IT、ITES、テレコム

11.9 エネルギー・産業

11.10 メディア&エンターテインメント

11.11 その他の業種(教育、建設、不動産)

…

【本レポートのお問い合わせ先】

https://www.marketreport.jp/contact

レポートコード:TC 3591

- 緊急用包帯市場2025年(世界主要地域と日本市場規模を掲載):4インチ幅、6インチ幅、その他

- 浮体式海洋石油・ガス生産貯蔵積出設備の市場レポート:船舶タイプ(改造・再展開、新造)、設計(スプレッド係留FPSO船舶、シングルポイント係留FPSO船舶、ダイナミックポジショニングFPSO船舶)、推進タイプ(自走式、曳航式)、船体タイプ(シングルハル、ダブルハル)、用途(浅海、深海、超深海)、地域別 2024年~2032年

- 5-ヨード-2-メチルベンゾニトリル(CAS 52107-68-3)の世界市場2019年~2024年、予測(~2029年)

- 副腎白質ジストロフィー治療薬の世界市場展望:2035年までCAGR 13.9%で成長し、23億ドル規模に達すると推定

- 感圧テープ市場レポート:タイプ別(シングルコートタイプ、ダブルコートタイプ、粘着転写タイプ)、技術別(水タイプ、溶剤タイプ、ホットメルトタイプ、放射線タイプ)、樹脂タイプ別(アクリル、ゴム、シリコーン、その他)、素材別(フォーム、フィルム、紙、その他)、用途別(自動車、包装、エレクトロニクス、その他)、地域別 2024-2032

- 酸化スズ(II)の世界市場

- ゼロ液体排出装置の世界市場(2025-2033):市場規模、シェア、動向分析

- 世界のプロアントシアニジン市場規模/シェア/動向分析レポート(2024年~2031年):医薬品&栄養補助食品、機能性、食品&飲料、パーソナルケア&化粧品

- 屋内LBS市場レポート:ソリューションタイプ別(分析と洞察、キャンペーン管理、エンタープライズサービス、位置情報とアラート、地図、近接ビーコン、その他)、技術別(コンテキストアウェア技術、OTDOAとE-OTDOA、RFIDとNFC、衛星、マイクロ波と赤外線センシング、その他)、アプリケーション(モニタリング、ナビゲーション、トラッキング、アナリティクス、その他)、業種(小売、運輸・物流、メディア・エンターテインメント、ヘルスケア・ライフサイエンス、政府・公共施設、航空宇宙・防衛、BFSI、その他)、地域 2024-2032

- 世界のビタミンB12(シアノコバラミン)市場

- 防爆インバーター市場2025年(世界主要地域と日本市場規模を掲載):低電圧防爆インバーター、中電圧防爆インバーター、高電圧防爆インバーター

- トール・オイル・ピッチ(TOP)の中国市場:60 酸価(mg kOH/g)